A group of hackers, probably the same ones behind the latest cyber attacks at the international level, tried to steal the projects on the F35 fighter plane

High temperature on the information security front in Italy in recent months. After the case of the Occhionero brothers and the EyePyramid malware, after the flaw in the servers of the Ministry of Public Administration's portal and with the number of ransomware constantly rising, our country ends up in the crosshairs of Russian hackers.

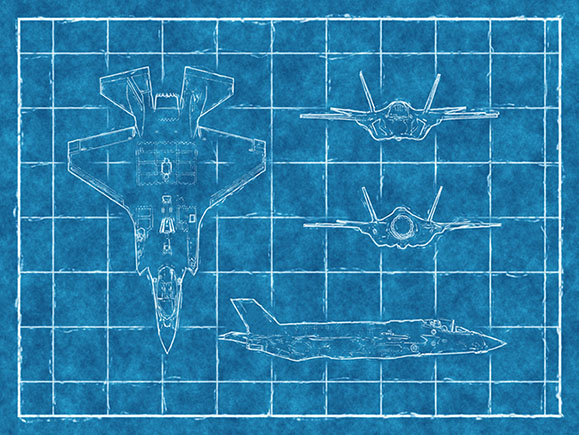

According to Senator Nicola Latorre, President of the Defense Commission of the Senate, in June a group of hackers - presumably Russian, as we will see later on - tried to break into the Air Force computer network, attempting to steal confidential information regarding the air fleet defending our country. In particolare, i pirati informatici sembra abbiano cercato dati sui caccia F35, l’aereo militare più avanzato al mondo in fase di realizzazione in alcuni Paesi della NATO. L’attacco, però, sembra non sia riuscito a bucare completamente le difese informatiche dei server e la parte più delicata delle informazioni, quella “classificata”, non è stata trafugata.

Fonte foto: Shutterstock

Fonte foto: Shutterstock

Progetti dell’F-35

Chi sono gli hacker dietro l’attacco alla rete del Ministero della Difesa

Gli esperti di sicurezza del Ministero che stanno lavorando al caso sono riusciti anche a ricostruire il profilo degli hacker dietro il tentativo di intrusione. Le modalità di attacco e di comportamento dei pirati informatici fa pensare al gruppo Atp28, hacker russi che da tempo imperversano in Rete. It would be them, in fact, the ones responsible for the attacks on the email servers of the US Democratic Party and that, in the first half of 2015, stole confidential information always from the servers of the Ministry of Defense.

Spymail attack to steal data and personal information

The computer attack, according to the information in the hands of the Italian digital 007s, starts already in mid-2014, when some Defense officials are "intercepted" and "catalogued" during a trade fair in Dubai. From that moment, key figures in the Ministry of Defense start receiving emails containing malicious code aimed at tracking and recording their online habits, as well as stealing their ministerial email access data.

This is a Spymail cyber attack (click here for more details on the attack and who it affects), which has experienced an exponential increase since the second half of 2016. Si tratta di una tecnica di phishing avanzata, tesa a rubare informazioni confidenziali e non i dati della carta di credito, ma non per questo pericolosa. Questa tecnica, infatti, permette di tracciare quante volte è stato letto un messaggio di posta elettronica, la tipologia di link aperti e allegati scaricati e il device usato per leggere il messaggio di posta. Questa mole di dati, poi, è utilizzata per creare attacchi informatici “personalizzati”, così da avere la certezza che il tentativo di intrusione vada a buon fine.

Come difendersi da attacchi Spymail e mettere al sicuro i dati personali su Internet

Fonte foto: Shutterstock

Fonte foto: Shutterstock

Non è necessario essere un tecnico informatico per mettersi al riparo dagli hacker. Premi sull’immagine e scopri alcuni suggerimenti facili e immediati

Incursioni hacker di questo tipo sono pericolosi per due motivi: da un lato puntano a rubare informazioni e dati personali dagli utenti, dall’altro sono difficili da individuare e possono passare mesi o anni prima che qualcuno se ne accorga. Capire come difendersi da attacchi hacker Spymail o simili, insomma, è tutt’altro che semplice. Il miglior consigli per mettere al sicuro i dati personali su Internet che si può dare in questo caso è di usare la testa quando si naviga: evitate di aprire link sospetti o mail provenienti da indirizzi che non conoscete; non visitate siti potenzialmente pericolosi (e assicuratevi che la URL sia scritta in maniera corretta e non ci siano refusi vari); non inviate le vostre credenziali o i dati bancari via posta elettronica.

Fonte foto: Shutterstock

Fonte foto: Shutterstock

Clicca sull’immagine e scopri come difendere i tuoi dispositivi informatici da virus e attacchi hacker

Cliccando sui link che seguono, invece, potrete scoprire altri suggerimenti, alcuni più tecnici altri più alla portata di tutti, riguardanti la sicurezza informatica e scoprire le tipologie di attacchi più comuni: dagli attacchi DDoS al phishing, passando per le botnet.

- Salvarsi dagli hacker: 5 errori da non commettere

- Cybersecurity, gli hacker colpiscono 10 milioni di italiani l’anno

- Security Intelligence Report: ecco i principali malware in Italia

- Allarme virus, trojan e ransomware, la guida per difendersi

- Cosa sono i ransomware e come si diffonde il contagio

- Pericolo ransomware: come difendersi con buone pratiche e antivirus

- Dilemma ransomware: è possibile fermare il “virus del riscatto”?

- Attacco ransomware: piccole e medie imprese in pericolo

- Cosa sono gli attacchi DDoS, come nascono e come difendersi

- Basta un attacco hacker sferrato da un PC per mettere KO Internet

- Cos’è il phishing? Una pericolosa truffa: ecco come non abboccare

- Privacy online: ecco come salvaguardare i nostri dati personali

- Come creare password sicura per proteggere l’identità online

- Password troppo semplice, ecco come gli hacker ci rubano i dati

- Addio ai furti di password, ecco la verifica in due passaggi